News

Jeder kennt einen, den es schon betroffen hat. Oder Sie sind schon selbst Opfer von Identitätsdiebstahl geworden. Wurde Ihr Konto gehackt oder haben Sie betrügerische E-Mail erhalten? Viele Menschen erhalten Anrufe von „Bankberatern“ oder „Kundenbetreuern, die Sie baten „schnell mal“ Ihre PIN oder das Passwort einzugeben, um angebliche Sicherheitslücken zu schließen. Das ist leider traurige Realität in unserem Alltag.

Konto gehackt – Identitätsdiebstahl ist heute Alltag

Die rasante Entwicklung der Informations- und Kommunikationstechnologien hat unser tägliches Leben revolutioniert und den Zugang zu Dienstleistungen sowie den Handel über das Internet ermöglicht. Doch diese beispiellose Vernetzung hat auch Kriminellen neue Wege eröffnet, um betrügerische Aktivitäten durchzuführen. Identitätsdiebstahl, bei dem persönliche Informationen gestohlen werden, um sich als jemand anderes auszugeben, und betrügerische Transaktionen, bei denen gestohlene Informationen für finanzielle Gewinne missbraucht werden, haben sich zu weitverbreiteten Gefahren entwickelt.

Einige der häufigsten Methoden betrügerischer Transaktionen umfassen gefälschte Zahlungsanweisungen, gestohlene Kreditkartendaten und Phishing-Angriffe. Die Täter agieren im Verborgenen, was es schwierig macht, sie aufzuspüren und zur Verantwortung zu ziehen. Identitätsdiebe nutzen eine verschiedene Techniken, um an sensible Informationen zu gelangen, sei es durch Hacking, Social Engineering oder den Kauf illegaler Datensätze auf dem Darknet.

Die Folgen von betrügerischen Transaktionen und Identitätsdiebstahl können verheerend sein. Für Einzelpersonen kann es zu finanziellen Verlusten, Rufschädigung und einem langwierigen Prozess der Wiederherstellung der gestohlenen Identität kommen. Unternehmen und Finanzinstitute sind ebenfalls stark betroffen, da sie nicht nur finanzielle Einbußen erleiden können, sondern auch das Vertrauen ihrer Kunden verlieren und mit rechtlichen Konsequenzen konfrontiert werden können.

Um diesen Gefahren effektiv entgegenzuwirken, sind Früherkennungsmechanismen von entscheidender Bedeutung. Innovative Technologien, wie maschinelles Lernen und künstliche Intelligenz spielen eine zentrale Rolle bei der Analyse großer Datenmengen, um verdächtige Aktivitäten zu erkennen und automatisierte Warnsysteme zu implementieren. Fortschrittliche Algorithmen können Transaktionsmuster und Nutzerverhalten analysieren, um Abweichungen oder Unregelmäßigkeiten zu identifizieren.

Wir befassen uns eingehend mit den neuesten Entwicklungen und Herausforderungen bei der Früherkennung von betrügerischen Transaktionen und Identitätsdiebstahl. Es gilt, ein Bewusstsein für die Bedeutung dieses Themas zu schaffen und mögliche Lösungsansätze zu erkunden, um eine sichere digitale Umgebung für alle Nutzer zu gewährleisten. Nur durch eine proaktive und koordinierte Vorgehensweise können wir das Vertrauen in die digitale Welt stärken und das Risiko betrügerischer Aktivitäten entscheidend reduzieren.

Informationen über Phishing-Tricks beim Identitätsdiebstahl

Phishing-Angriffe sind eine Form von Cyberangriffen, bei denen Betrüger sich als seriöse Organisationen oder Dienstleister ausgeben, um persönliche Informationen von ahnungslosen Nutzern zu stehlen. Der Begriff „Phishing“ leitet sich von „Fishing“ (Angeln) ab und beschreibt das Vorgehen der Angreifer, die nach Passwörtern, Kreditkarteninformationen und anderen vertraulichen Daten „fischen“.

Typischerweise beginnt ein Phishing-Angriff mit dem Versand gefälschter E-Mails, die scheinbar von bekannten und vertrauenswürdigen Quellen stammen, wie zum Beispiel Banken, Internetanbietern oder Regierungsbehörden. Die E-Mails enthalten oft eine Aufforderung, persönliche Informationen zu aktualisieren, Kontodaten zu bestätigen oder ein Passwort aufgrund eines Sicherheitsvorfalls zu ändern. Als Vorwand wird häufig ein baldiger Ablauf einer Kreditkarte oder eine drohende Einschränkung des Zugangs zu einem Konto genannt.

Die Phishing-E-Mails sind in der Regel so gestaltet, dass sie authentisch wirken und das Corporate Design, Logos, Farben und Schriftarten der vermeintlichen Organisationen sorgfältig imitiert werden. Dies soll die Empfänger dazu verleiten, auf einen enthaltenen Link zu klicken, der sie zu einer gefälschten Website führt. Die gefälschte Website sieht täuschend echt aus und wird oft in perfekter Nachahmung der Originalwebsite erstellt. Opfer, die auf den Link klicken, werden aufgefordert, ihre sensiblen Daten einzugeben, die dann von den Angreifern abgefangen und gestohlen werden.

Diese gestohlenen Informationen können von den Kriminellen für verschiedene Zwecke genutzt werden, wie zum Beispiel:

- Identitätsdiebstahl: Die gestohlenen Daten können verwendet werden, um falsche Identitäten zu erstellen und finanzielle Transaktionen im Namen des Opfers durchzuführen.

- Finanzieller Missbrauch: Zugriff auf Bankkonten oder Kreditkarteninformationen ermöglicht es den Angreifern, Geld von den Opfern abzuheben oder unbefugte Abbuchungen vorzunehmen.

- Zugriff auf andere Konten: Viele Menschen verwenden dasselbe Passwort für mehrere Konten. Wenn die Kriminellen das gestohlene Passwort herausfinden, können sie versuchen, auf andere Konten des Opfers zuzugreifen, einschließlich sozialer Medien oder E-Mail-Konten.

- Wirtschaftsspionage: In einigen Fällen können Phishing-Angriffe auch darauf abzielen, vertrauliche Geschäftsdaten oder geistiges Eigentum von Unternehmen zu stehlen.

Speer-Phishing als gezielte Variante

Im Gegensatz zu herkömmlichem Phishing, bei dem die Angreifer eine große Anzahl von E-Mails wahllos versenden und auf eine möglichst hohe Anzahl von Empfängern abzielen, zielt Spear-Phishing auf konkrete Ziele ab. Die Angreifer identifizieren im Voraus ihre Zielpersonen oder Organisationen und passen ihre Phishing-Nachrichten individuell an diese an. Dadurch wird die Erfolgsaussicht erhöht, da die betrügerischen E-Mails spezifischer und überzeugender wirken.

Um ihre Spear-Phishing-Nachrichten glaubwürdiger zu gestalten, recherchieren die Angreifer oft im Vorfeld die Zielpersonen oder die Organisation, die sie ins Visier nehmen. Sie nutzen öffentlich zugängliche Informationen wie soziale Medien, berufliche Netzwerke oder Unternehmenswebsites, um die E-Mails personalisierter zu gestalten und die Chancen zu erhöhen, dass die Empfänger auf den Betrug hereinfallen.

Spear-Phishing kann der erste Schritt in einer komplexen Angriffskette sein, bei der die Angreifer verschiedene Taktiken einsetzen, um ihre Ziele zu erreichen. Nachdem sie sich Zugriff auf ein System oder Konto verschafft haben, könnten sie weitere Phishing-Versuche starten, Malware installieren oder versuchen, sensible Informationen zu stehlen, um beispielsweise finanziellen Schaden zu verursachen oder Geschäftsgeheimnisse zu entwenden.

Die Hintermänner hinter Spear-Phishing-Angriffen sind oft hochorganisierte kriminelle Gruppen oder in einigen Fällen auch gesponserte Akteure, die über beträchtliche Ressourcen und Expertise im Bereich Cyberkriminalität verfügen.

Phishing-Versuche in sozialen Netzwerken

Phishing-Versuche sind heutzutage nicht mehr nur auf E-Mails beschränkt. Mit der wachsenden Beliebtheit von sozialen Netzwerken sind Phishing-Angriffe auch dort zu einem ernsthaften Problem geworden. Phisher nutzen Social-Media-Plattformen, um potenzielle Opfer anzulocken und persönliche Informationen zu stehlen.

Diese Phishing-Versuche können in Form von gefälschten Posts, Nachrichten oder Kommentaren auftreten. Oft nutzen die Angreifer bekannte Markennamen, um sich als vertrauenswürdige Quelle auszugeben und die Opfer dazu zu verleiten, auf Links zu klicken oder sensible Informationen preiszugeben.

Hier sind einige gängige Phishing-Szenarien in sozialen Netzwerken:

- Gefälschte Gewinnspiele: Phisher versprechen den Nutzern lukrative Preise oder Geschenke, um ihre Aufmerksamkeit zu erregen. Um am vermeintlichen Gewinnspiel teilzunehmen, werden die Opfer aufgefordert, persönliche Informationen einzugeben oder auf gefährliche Links zu klicken.

- Fake-Kundensupport: Die Angreifer geben sich als Kundensupport-Mitarbeiter bekannter Unternehmen aus und bieten ihre Hilfe bei vermeintlichen Problemen an. Tatsächlich versuchen sie jedoch, Zugriff auf die Konten der Opfer zu erlangen.

- Phishing-Nachrichten: Opfer erhalten Nachrichten von angeblichen Freunden oder Kontakten, die Links zu gefälschten Websites enthalten. Die Links können zu gefälschten Login-Seiten führen, auf denen die Anmeldeinformationen gestohlen werden.

Smishing – Identitätsdiebstahl per SMS

Smishing ist eine gefährliche Betrugsmasche, bei der Cyber-Kriminelle versuchen, persönliche Informationen und Zugangsdaten über SMS-Nachrichten zu stehlen. Nutzer sollten sich immer sich der Risiken bewusst sein und Vorsicht walten lassen, um sich vor solchen betrügerischen Aktivitäten zu schützen.

Die Betrüger nutzen verschiedene Taktiken, um ihre Opfer zu täuschen. Dazu gehört in der Mehrzahl der Betrugsfälle das Versenden von gefälschten SMS-Nachrichten im Namen von bekannten Paketdiensten oder Onlineshopping-Plattformen. Sie geben vor, dass es ein Problem mit einer Paketzustellung gibt oder dass eine Zahlung fällig ist, um das Opfer unter Druck zu setzen und dazu zu bringen, auf einen schädlichen Link in der SMS zu klicken.

Datenleaks und Doxing

Doxing ist eine Praxis, bei der Täter gezielt personenbezogene Informationen über eine bestimmte Person oder Organisation sammeln und diese Informationen dann öffentlich veröffentlichen oder verbreiten. Der Begriff „Doxing“ leitet sich vom englischen Wort „docs“ (Abkürzung für Dokumente) ab.

Die gesammelten Informationen können vielfältig sein und reichen von grundlegenden Daten, wie dem vollen Namen, der Adresse, Telefonnummer und E-Mail-Adresse bis hin zu sensibleren Informationen wie Kreditkarteninformationen, Sozialversicherungsnummern, medizinischen Daten und anderen vertraulichen Details. Diese Daten können aus verschiedenen Quellen stammen, darunter öffentliche Datensätze, Social Media-Profile, Online-Forums, gehackte Konten oder sogar gezieltes Ausspionieren von Computern oder Mobiltelefonen.

Die Motivation hinter Doxing kann unterschiedlich sein:

- Rache und Belästigung: Doxing kann als Mittel verwendet werden, um jemandem Schaden zuzufügen oder ihn zu belästigen, sei es aufgrund persönlicher Differenzen oder Meinungsverschiedenheiten.

- Ideologische Gründe: In einigen Fällen kann Doxing von Aktivisten oder Gruppen durchgeführt werden, um Personen oder Organisationen zu identifizieren, die sie für ethisch oder politisch fragwürdig halten.

- Cyberkriminalität: Doxing kann auch von Cyberkriminellen genutzt werden, um sensible Informationen zu sammeln, die für Identitätsdiebstahl, Erpressung oder andere kriminelle Aktivitäten verwendet werden können.

- Mobbing und Hasskampagnen: Doxing kann Teil von Mobbing- oder Hasskampagnen sein, bei denen eine bestimmte Person oder Gruppe gezielt angegriffen und diffamiert wird.

Defacement

Defacement („Verunstaltung“) ist ein Internetangriff, bei dem die Webseite des Opfers durch einen Angreifer manipuliert wird, um die Reputation einer Organisation zu beschädigen. Die Motivation der Hacker besteht auch oft darin, Ansehen in der Defacement-Szene zu erlangen.

Die potenziellen Auswirkungen von Defacements auf die Reputation von Unternehmen und das Vertrauen der Nutzer sollte man im Vorfeld schon erkennen. Defacements können erheblichen Schaden anrichten, da sie das Bild einer Organisation in der Öffentlichkeit negativ beeinflussen können. Wenn es zu Inkonsistenzen in der Darstellung einer Person oder eines Unternehmens kommt, könnten dies tatsächlich Anzeichen für eine mögliche Defacement-Attacke sein.

Man sollte aber nicht immer vom Schlimmsten ausgehen und keine voreilige Schlüsse ziehen. Inkonsistenzen in der Darstellung können auch durch andere Faktoren verursacht werden, wie zum Beispiel technische Probleme oder menschliche Fehler bei der Aktualisierung der Webseite. Man sollte diese Möglichkeit in Betracht zu ziehen und andere potenzielle Ursachen auszuschließen, bevor man den Schluss zieht, dass es sich um eine Defacement-Attacke handelt.

Wenn eine Defacement-Attacke vermutet wird, sollte man sofort handeln. Das Unternehmen sollte sein IT-Sicherheitsteam oder externe Sicherheitsexperten einschalten, um die Situation zu überprüfen und die Sicherheitslücken zu schließen, die den Angriff ermöglicht haben. Die Webseite sollte umgehend wiederhergestellt und sämtliche schädlichen Inhalte entfernt werden. Die Nutzer der Webseite sollte man über den Vorfall informieren und ihnen Schritte zur Sicherung ihrer Konten zu empfehlen, falls persönliche Daten betroffen waren.

Prävention ist immer der beste Ansatz, um Defacements zu verhindern. Unternehmen sollten proaktiv ihre Webseiten und Content-Management-Systeme auf Sicherheitslücken überprüfen, regelmäßig Updates durchführen und starke Zugangsdaten verwenden, um das Risiko von Angriffen zu minimieren. Schulungen und Sensibilisierung der Mitarbeiter für Sicherheitsbewusstsein sind ebenfalls wichtig, um menschliche Fehler zu reduzieren, die möglicherweise eine Sicherheitsbedrohung darstellen könnten.

Fake-Webseiten und Identitätsdiebstahl

Neue (Fake-) Webseiten werden durch die Betrüger nachgebaut oder fast vollständig kopiert, bis sie der ursprünglichen Seite täuschend ähnlich sehen. Das Ziel der Angreifer ist es mit Phishing an sensible Daten (Passwörter oder Kreditkartendaten) von Verbrauchern zu gelangen. Durch ständige Aufmerksamkeit kann man sich vor Phishing-Angriffen mit Fake-Webseiten schützen. Kriminelle nutzen für Fake-Webseiten auch immer häufiger Anwendungen der Künstlichen Intelligenz (KI), wie z.B. Chat GPT.

Unsere Empfehlungen für Verbraucher, um sich vor solchen Betrugsversuchen zu schützen:

- Überprüfen Sie die URL: Sehen Sie sich die URL der Webseite genau an, bevor Sie persönliche Informationen eingeben oder auf Links klicken. Phishing-Websites verwenden oft ähnlich klingende URLs oder leicht abgewandelte Schreibweisen, um den Eindruck zu erwecken, dass sie mit der echten Webseite verbunden sind. Vergleichen Sie die Domain sorgfältig mit der offiziellen Webseite des Unternehmens oder der Organisation.

- Verwenden Sie Lesezeichen: Wenn Sie eine Webseite regelmäßig besuchen, speichern Sie sie als Lesezeichen oder verwenden Sie Suchmaschinen, um zur Webseite zu gelangen. Dadurch minimieren Sie das Risiko, auf gefälschte Links zu klicken, die Ihnen per E-Mail oder SMS zugeschickt werden.

- Achten Sie auf SSL-Zertifikate: Ein gültiges SSL-Zertifikat (erkennbar am „https://“ und dem Vorhängeschlosssymbol in der Adressleiste) bedeutet nicht automatisch, dass eine Webseite legitim ist, aber es ist ein guter Anhaltspunkt. Klicken Sie auf das Vorhängeschlosssymbol, um sicherzustellen, dass das Zertifikat für die richtige Domain ausgestellt wurde.

- Ignorieren Sie Druck oder Panikmache: Phishing-Angriffe versuchen oft, Druck auszuüben, indem sie drohen, Konten zu sperren oder andere Konsequenzen anzudrohen, wenn Sie nicht sofort handeln. Seien Sie skeptisch gegenüber solchen Nachrichten und nehmen Sie sich Zeit, um die Situation zu überdenken.

- Geben Sie niemals sensible Daten preis: Seriöse Unternehmen und Organisationen fordern niemals persönliche oder sensible Informationen über E-Mails oder SMS an. Geben Sie niemals Passwörter, Kreditkarteninformationen oder andere vertrauliche Daten aufgrund einer unaufgeforderten Anfrage preis.

- Aktualisieren Sie Ihre Sicherheitssoftware: Halten Sie Ihre Antiviren- und Sicherheitssoftware auf dem neuesten Stand, um schädliche Programme zu erkennen und zu blockieren, die möglicherweise unbemerkt auf Ihre Geräte gelangen.

- Melden Sie verdächtige Aktivitäten: Wenn Sie eine verdächtige E-Mail oder SMS erhalten, die auf eine Fake-Webseite hinweist, melden Sie dies sofort dem betroffenen Unternehmen oder der Organisation. Auf diese Weise können sie andere Nutzerinnen und Nutzer vor ähnlichen Betrugsversuchen warnen.

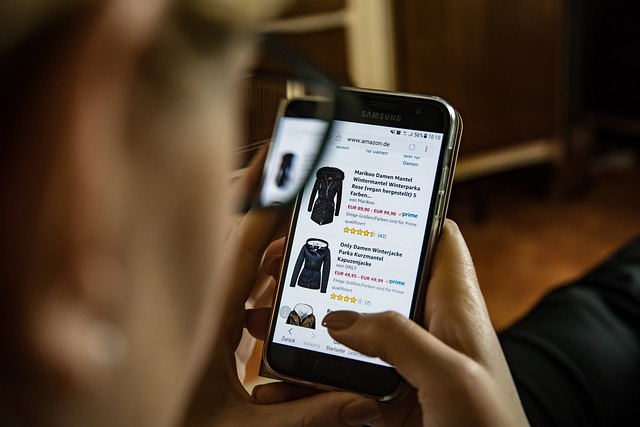

Erkennen von Fake-Shops

Ein Fake-Shop ist ein (betrügerischer) Online-Shop, der mit vielversprechenden Lockangeboten Nutzer zum Einkauf animiert. Bei der Nutzung von (unbekannten) Online-Shops sollten Verbraucher immer kritisch sein, insbesondere wenn z.B. die preisliche Gestaltung ungewöhnlich erscheint.

Hier sind einige Punkte, um Fake-Shops zu erkennen:

- Ungewöhnlich niedrige Preise: Wenn ein Online-Shop Produkte zu einem erheblich niedrigeren Preis als üblich anbietet, sollte dies ein Warnsignal sein. Seien Sie besonders skeptisch, wenn die Preise weit unter dem Marktpreis liegen, insbesondere für hochwertige Markenprodukte.

- Begrenzte Stückzahl: Die Taktik, eine angeblich geringe verfügbare Stückzahl vorzutäuschen, um Besucher zum impulsiven Kauf zu verleiten, ist in vielen Fake-Shops üblich. Wenn Sie auf einer Webseite auf „letzter Artikel“ oder „begrenzte Stückzahl“ stoßen, seien Sie vorsichtig und überprüfen Sie die Glaubwürdigkeit des Shops.

- Fehlende Kontaktdaten: Seriöse Online-Shops sollten klare Kontaktdaten wie eine physische Adresse, Telefonnummer und E-Mail-Adresse angeben. Wenn diese Informationen fehlen oder schwer zu finden sind, könnte es ein Hinweis auf einen Fake-Shop sein.

- Unsichere Zahlungsmethoden: Fake-Shops bevorzugen oft Zahlungen per Vorkasse, da sie die Zahlung erhalten, ohne die Ware liefern zu müssen. Seien Sie vorsichtig bei Zahlungsoptionen, bei denen es keine Möglichkeit gibt, Ihr Geld zurückzufordern, falls das Produkt nicht geliefert wird.

- Fehlende SSL-Verschlüsselung: Überprüfen Sie die URL des Online-Shops. Seriöse Webseiten sollten mit „https://“ beginnen und ein Schlosssymbol in der Adressleiste anzeigen, was auf eine sichere SSL-Verbindung hinweist. Fehlt diese Sicherheit, sollten Sie vorsichtig sein.

- Rechtschreib- und Grammatikfehler: Achten Sie auf Rechtschreib- und Grammatikfehler auf der Webseite. Seriöse Unternehmen bemühen sich normalerweise um eine professionelle Darstellung.

- Fehlende Kundenbewertungen: Wenn der Online-Shop keine oder nur wenige Kundenbewertungen hat, kann dies ein Zeichen dafür sein, dass der Shop neu ist oder etwas zu verbergen hat.

- Fehlende Informationen über das Unternehmen: Seriöse Online-Shops stellen normalerweise Informationen über das Unternehmen, seine Geschichte und seine Philosophie zur Verfügung. Fehlen solche Angaben, sollten Sie skeptisch sein.

Wenn Sie auch nur einen dieser Punkte bemerken, sollten Sie Ihre Einkäufe in diesem Online-Shop sorgfältig überdenken und gegebenenfalls nach anderen, vertrauenswürdigen Quellen suchen. Wenn Sie Zweifel haben, ist es ratsam, auf Nummer sicher zu gehen und bei einem etablierten, bekannten Online-Händler einzukaufen.

Fake-Accounts und Identitätsdiebstahl

Ein Fake-Account wird in sozialen Netzwerken erstellt, um bewusst andere Nutzer zu täuschen. Der Fake-Account suggeriert eine andere reale oder fiktive Person zu sein, um in deren Namen falsche oder verfälschte Informationen zu verbreiten. Das Ziel von Fake-Accounts ist oft das Abfischen sensibler personenbezogener Daten oder das Verbreiten von Falschinformationen.

Um sich vor Fake-Accounts und möglicherweise schädlichen Social Bots zu schützen, hier einige Empfehlungen für Verbraucherinnen und Verbraucher:

- Überprüfen Sie Profile sorgfältig: Seien Sie skeptisch gegenüber neuen Freundschaftsanfragen oder Follow-Anfragen von Personen, die Sie nicht kennen. Prüfen Sie das Profil der Person, bevor Sie die Anfrage annehmen. Achten Sie auf unvollständige oder widersprüchliche Informationen, wenig Aktivität und wenige Freunde/Follower.

- Vermeiden Sie die Weitergabe sensibler Daten: Seien Sie vorsichtig, wenn Ihnen jemand über eine Social-Media-Nachricht oder einen Chat nach persönlichen oder finanziellen Informationen fragt. Echte Organisationen oder Personen werden normalerweise nicht nach sensiblen Daten über soziale Medien fragen.

- Prüfen Sie Links und Phishing-Verdacht: Klicken Sie nicht auf verdächtige Links, die Ihnen von unbekannten oder verdächtigen Konten gesendet werden. Achten Sie auf Phishing-Versuche, bei denen versucht wird, Sie auf gefälschte Websites zu locken, um Ihre Zugangsdaten oder persönlichen Informationen zu stehlen.

- Melden Sie verdächtige Konten: Wenn Sie ein Fake-Account oder einen potenziell bösartigen Social Bot vermuten, melden Sie das Konto der jeweiligen Plattform, damit es überprüft und gegebenenfalls entfernt werden kann.

- Schützen Sie Ihre Privatsphäre: Überprüfen Sie die Datenschutzeinstellungen in Ihren sozialen Netzwerkprofilen und stellen Sie sicher, dass Sie nur relevante Informationen mit Ihren tatsächlichen Freunden und Kontakten teilen.

- Verwenden Sie starke Passwörter: Sichern Sie Ihre Konten mit starken, einzigartigen Passwörtern und aktivieren Sie die Zwei-Faktor-Authentifizierung, wenn die Plattform dies anbietet.

- Achten Sie auf auffällige Aktivitäten: Falls Sie verdächtige Aktivitäten von Ihren Kontakten bemerken, wie ungewöhnliche Posts oder Nachrichten, versuchen Sie, die Person auf anderen Wegen zu erreichen, um sicherzustellen, dass ihr Konto nicht kompromittiert wurde.

- Informieren Sie sich über aktuelle Bedrohungen: Bleiben Sie über die neuesten Betrugsmethoden und Bedrohungen durch Fake-Accounts und Social Bots auf dem Laufenden, indem Sie aktuelle Nachrichten und Warnungen verfolgen.

Social Engineering

Definition von Social Engineering: Social Engineering bezeichnet eine Manipulationstechnik, bei der menschliche Eigenschaften und soziale Mechanismen ausgenutzt werden, um Personen dazu zu bringen, vertrauliche Informationen preiszugeben, Sicherheitsmaßnahmen zu umgehen oder unerwünschte Handlungen durchzuführen. Cyberkriminelle nutzen dabei psychologische Tricks, um das Vertrauen, die Hilfsbereitschaft, die Angst oder den Respekt vor Autorität von Menschen auszunutzen und sie zu manipulieren. Diese Art von Angriff zielt darauf ab, den „schwächsten Gliedern“ in einem Sicherheitssystem zu begegnen, nämlich den Menschen selbst.

Es kann verschiedene Formen annehmen, wie zum Beispiel:

- Phishing: Das Versenden gefälschter E-Mails oder Nachrichten, die vorgeben, von vertrauenswürdigen Quellen zu stammen, um Benutzer zur Preisgabe ihrer Zugangsdaten, Passwörter oder persönlicher Informationen zu bewegen.

- Vishing: Ähnlich wie Phishing, aber statt E-Mails werden hier telefonische Anrufe verwendet, um das Opfer zu manipulieren.

- Pretexting: Hier wird eine erfundene oder gefälschte Geschichte (Vorwand) verwendet, um Zugang zu Informationen zu erhalten oder bestimmte Handlungen vom Opfer zu verlangen.

- Baiting: Das Platzieren von verlockenden „Ködern“ wie USB-Sticks, die mit Schadsoftware infiziert sind, oder anderen Medien, um Personen dazu zu bringen, diese zu verwenden und so die Schadsoftware zu aktivieren.

- Quetschung: Druck auf das Opfer ausüben, damit es eine bestimmte Handlung ausführt.

Social Engineering kann sich in verschiedenen Kontexten manifestieren, sei es in persönlichen Begegnungen, in der Arbeitsumgebung oder in der digitalen Kommunikation. Es erfordert oft eine sorgfältige Vorbereitung und die Fähigkeit des Angreifers, die Psychologie und das Verhalten der Zielpersonen zu verstehen, um effektiv zu sein.

Da das Internet und die digitale Kommunikation heutzutage allgegenwärtig sind, haben Cyberkriminelle durch Social Engineering neue und effektive Möglichkeiten gefunden, eine große Anzahl potenzieller Opfer zu erreichen und ihre Angriffe zu skalieren. Daher ist es von entscheidender Bedeutung, dass Menschen sich über diese Art von Angriffen bewusst werden, um sich selbst und ihre Daten besser schützen zu können.

Organisationen sollten ihre Mitarbeiter durch entsprechende Schulungen und Sensibilisierungsmaßnahmen darauf vorbereiten, wie sie Social Engineering-Angriffen begegnen und ihnen widerstehen können.

Täuschung über die Identität und Absicht des Angreifers

Was ist Social Engineering? Social Engineering ist eine Art von Angriff, bei dem der Angreifer menschliche Eigenschaften wie Neugier, Vertrauen, Unsicherheit oder Gutgläubigkeit ausnutzt, um Zugriff auf vertrauliche Informationen zu erhalten, Schadsoftware einzuschleusen oder schädliche Handlungen zu veranlassen. Im Gegensatz zu technischen Angriffsmethoden zielt Social Engineering darauf ab, den Menschen zu manipulieren, anstatt Schwachstellen in technischen Systemen auszunutzen.

Die Täuschung über Identität und Absicht Das Hauptmerkmal von Social Engineering besteht darin, dass der Angreifer sich als jemand anderes ausgibt und seine wahren Absichten verschleiert. Dabei kann er sich als Techniker, Systemadministrator, Mitarbeiter eines bekannten Unternehmens, Bankangestellter oder sogar als jemand aus dem persönlichen Umfeld des Opfers ausgeben. Der Zweck dieser Täuschung ist es, das Opfer dazu zu bringen, dem Angreifer vertrauliche Informationen preiszugeben oder auf schädliche Links zu klicken.

Phishing und Spear Phishing Phishing ist eine der bekanntesten Formen von Social Engineering. Hierbei versendet der Angreifer gefälschte E-Mails oder Nachrichten, die wie legitime Kommunikation von einer vertrauenswürdigen Quelle aussehen. Das Opfer wird dazu verleitet, auf einen Link zu klicken oder sensible Informationen wie Benutzernamen, Passwörter oder Kreditkartennummern einzugeben.

Spear Phishing ist eine weiterentwickelte Variante von Phishing. Der Angreifer führt gezielt recherchierte Angriffe auf einzelne Personen oder kleine Gruppen durch, um die Wahrscheinlichkeit eines erfolgreichen Angriffs zu erhöhen. Hierbei nutzt er oft Informationen aus sozialen Medien oder anderen Quellen, um die E-Mails noch glaubwürdiger zu gestalten.

Nutzung digitaler Kanäle Die Kommunikation über digitale Kanäle wie E-Mail und soziale Netzwerke bietet eine günstige Umgebung für Social Engineering-Angriffe. Hierbei kann der Angreifer leichter vortäuschen, jemand anderes zu sein, da die Interaktion nicht persönlich erfolgt und nonverbale Hinweise fehlen. Zudem ermöglichen soziale Netzwerke dem Angreifer, Informationen über seine Opfer zu sammeln, um die Angriffe gezielter und überzeugender zu gestalten.

Vertrauensbildung und Manipulation Der Erfolg von Social Engineering beruht oft auf der Fähigkeit des Angreifers, eine vertrauenswürdige Beziehung zu seinem Opfer aufzubauen. Indem er Informationen über Hobbys, Interessen oder Kollegen nutzt, kann er eine falsche Vertrautheit schaffen und das Opfer dazu verleiten, seine Anfragen oder Aufforderungen zu befolgen.

CEO Fraud und Identitätsdiebstahl

CEO Fraud, auch bekannt als „CEO-Betrug“ oder „Business Email Compromise“ (BEC), ist eine raffinierte Form des Betrugs, bei der Kriminelle versuchen, Mitarbeiterinnen und Mitarbeiter in Unternehmen zu täuschen, insbesondere solche, die für Zahlungsvorgänge zuständig sind. Die Täter geben sich als hochrangige Führungskräfte des Unternehmens aus, wie zum Beispiel der CEO (Chief Executive Officer), CFO (Chief Financial Officer) oder ein anderer leitender Angestellter, und fordern die Mitarbeiter dazu auf, Überweisungen für vermeintlich wichtige und vertrauliche Zwecke durchzuführen.

Die Betrüger setzen verschiedene Techniken ein, um ihre Opfer zu manipulieren. Dazu gehören gefälschte E-Mails oder gefälschte Konten, die den offiziellen Kommunikationskanälen des Unternehmens ähneln, sowie Social Engineering, um das Vertrauen der Opfer zu gewinnen. Sie können beispielsweise Dringlichkeit vortäuschen, um die Mitarbeiterinnen und Mitarbeiter unter Druck zu setzen und die Überweisungen schnell zu veranlassen, ohne dass die normale Überprüfung durchgeführt wird.

CEO Fraud kann für Unternehmen sehr teuer werden, da die Beträge, die überwiesen werden, oft beträchtlich sind. Opfer dieses Betrugs können nicht nur finanzielle Verluste erleiden, sondern auch ihren Ruf und das Vertrauen ihrer Kunden und Geschäftspartner gefährden.

Wie man sich gegen Social Engineering – Identitätsdiebstahl schützen kann

Gegen Social Engineering-Angriffe kann man sich durch das Bewusstsein für mögliche Taktiken und durch eine Reihe von Vorsichtsmaßnahmen schützen.

Hier sind einige weitere Schritte, die helfen können, das Risiko von Social Engineering-Betrügereien zu minimieren:

- Sensibilisierung und Schulung: Informieren Sie sich und Ihre Mitarbeiter über die verschiedenen Arten von Social Engineering-Angriffen und deren Merkmale. Schulungen und Sensibilisierungskampagnen können dazu beitragen, dass Menschen sich der Risiken bewusster werden und lernen, wie sie angemessen reagieren sollen.

- Misstrauen gegenüber Unbekannten: Seien Sie vorsichtig bei Kommunikationen von unbekannten Absendern, sei es per E-Mail, Telefon oder in sozialen Medien. Misstrauen Sie Anfragen nach persönlichen Informationen oder Zugangsdaten, insbesondere wenn diese unerwartet oder dringend erscheinen.

- Verifizierung von Identitäten: Wenn Sie aufgefordert werden, sensible Informationen preiszugeben oder ungewöhnliche Anfragen erhalten, verifizieren Sie die Identität der Person oder Organisation durch einen unabhängigen Kommunikationskanal. Rufen Sie beispielsweise die offizielle Telefonnummer des Unternehmens an, anstatt auf die Kontaktdaten in der verdächtigen E-Mail zu antworten.

- Keine persönlichen Informationen preisgeben: Geben Sie keine persönlichen oder vertraulichen Informationen an unbekannte Personen weiter, sei es in sozialen Netzwerken, per E-Mail oder am Telefon.

- Überprüfen Sie die URL: Seien Sie vorsichtig bei Links in E-Mails oder anderen Nachrichten. Überprüfen Sie die URL, indem Sie den Mauszeiger über den Link bewegen (ohne zu klicken) und sicherstellen, dass sie zu einer vertrauenswürdigen Website führt.

- Aktuelle Sicherheitssoftware verwenden: Stellen Sie sicher, dass Sie auf allen Geräten aktuelle Antiviren- und Antimalware-Programme installiert haben, um vor Schadprogrammen und Phishing-Versuchen geschützt zu sein.

- Physische Sicherheit: Achten Sie auf die physische Sicherheit von Zugangskarten, Passwörtern oder anderen sensiblen Informationen. Lassen Sie diese nicht unbeaufsichtigt herumliegen.

- Multi-Faktor-Authentifizierung nutzen: Aktivieren Sie die Multi-Faktor-Authentifizierung (MFA) für Ihre Online-Konten, um eine zusätzliche Sicherheitsebene hinzuzufügen.

- Privatsphäre-Einstellungen überprüfen: Überprüfen Sie regelmäßig Ihre Privatsphäre-Einstellungen in sozialen Netzwerken und anderen Online-Konten, um sicherzustellen, dass Sie nur die notwendigen Informationen öffentlich teilen.

- Melden von Verdachtsfällen: Wenn Sie den Verdacht haben, dass Sie Opfer eines Social Engineering-Angriffs werden könnten oder bereits betroffen sind, melden Sie den Vorfall umgehend an die zuständigen Stellen in Ihrem Unternehmen oder an die örtliche Polizei.

Denken Sie daran, dass die beste Verteidigung gegen Social Engineering-Angriffe darin besteht, stets vorsichtig und wachsam zu sein. Indem Sie diese Grundregeln beachten und immer ein gesundes Misstrauen bewahren, können Sie sich besser vor diesen gefährlichen Taktiken schützen.

Erste Schritte nach einem gehackten Konto

Wurde Ihr Konto gehackt ist es wichtig sofort Maßnahmen zu ergreifen, um weiteren Schaden zu verhindern.

Hier sind die Schritte, die Sie nach einem gehackten Konto unternehmen sollten:

-

Ändern Sie das Kennwort: Sobald Sie bemerken, dass Ihr Konto gehackt wurde, ändern Sie umgehend das Kennwort. Verwenden Sie ein starkes und einzigartiges Kennwort, das aus einer Kombination aus Buchstaben, Zahlen und Sonderzeichen besteht.

-

Kontaktieren Sie den Support: Wenn Sie aus irgendeinem Grund keinen Zugriff auf Ihr Konto haben oder das Ändern des Kennworts nicht funktioniert, wenden Sie sich umgehend an den Support des Dienstanbieters. Viele Plattformen bieten Hilfsfunktionen oder Prozesse zur Wiederherstellung von gehackten Konten an.

-

Erstattung einer Anzeige bei der Polizei: Melden Sie den Vorfall der Polizei und erstatten Sie eine Anzeige. Dies ist wichtig, um den Vorfall zu dokumentieren und eventuell weitere rechtliche Schritte einzuleiten.

-

Sperrung aller Konten und Karten: Lassen Sie betroffene Konten und Karten sperren, um weitere unautorisierte Transaktionen zu verhindern. Den Sperr-Notruf in Deutschland erreichen Sie unter 116 116. Aus dem Ausland wählen Sie +49 116 116

-

Überprüfen Sie Ihre Kontotransaktionen: Überprüfen Sie Ihre Kontobewegungen und Transaktionen sorgfältig, um festzustellen, ob unautorisierte Zahlungen oder Ausgaben stattgefunden haben. Informieren Sie auch Ihre Bank über den Vorfall.

-

Ändern Sie Passwörter anderer Konten: Wenn Sie dasselbe Passwort für andere Konten verwendet haben, ändern Sie es umgehend. Dies verhindert, dass die Hacker Zugriff auf Ihre anderen Konten erhalten.

-

Löschen Sie schädliche Postings oder Nachrichten: Entfernen Sie alle verdächtigen Postings oder Nachrichten, die von den Hackern erstellt wurden, und machen Sie vorher Screenshots als Beweissicherung.

-

Benachrichtigen Sie Kontakte über den Hack: Wenn das gehackte Konto zur Kommunikation mit anderen verwendet wurde, informieren Sie Ihre Kontakte über den Vorfall, um sie vor möglichen betrügerischen Nachrichten zu warnen.

-

Virenscan auf allen Geräten durchführen: Führen Sie einen umfassenden Virenscan auf allen Ihren Geräten durch, um sicherzustellen, dass keine Schadsoftware auf Ihren Geräten verbleibt.

-

Überprüfen Sie Zahlungs- und Bestellhistorien bei Online-Diensten: Prüfen Sie Ihre Zahlungs- und Bestellhistorie bei Diensten wie PayPal oder Amazon, um verdächtige Transaktionen zu identifizieren und gegebenenfalls den Anbieter-Support zu kontaktieren.

-

Einrichtung der Zwei-Faktor-Authentifizierung (2FA): Aktivieren Sie die Zwei-Faktor-Authentifizierung, wenn der Dienstanbieter diese Funktion unterstützt. Die 2FA stellt eine zusätzliche Sicherheitsebene dar und schützt Ihr Konto vor unbefugtem Zugriff, selbst wenn die Hacker das Passwort kennen.

Allgemeine Schutzmaßnahmen vor Identitätsdiebstahl

- Überwachen Sie Ihre Konten: Regelmäßiges Überprüfen Ihrer Bank- und Kreditkartenkonten sowie anderer Online-Konten kann Ihnen helfen, verdächtige Aktivitäten frühzeitig zu erkennen.

- Sensible Informationen nicht preisgeben: Seien Sie vorsichtig, welche persönlichen Informationen Sie in sozialen Medien oder anderen Online-Plattformen teilen. Cyberkriminelle könnten diese Informationen nutzen, um Ihre Identität zu stehlen.

- Verschlüsselte Verbindungen verwenden: Achten Sie darauf, dass Websites, auf denen Sie persönliche Informationen eingeben, eine sichere HTTPS-Verbindung verwenden. Dies können Sie anhand des „https://“ in der Adressleiste Ihres Browsers erkennen.

- Physische Dokumente sicher aufbewahren: Wichtige persönliche Dokumente wie Reisepässe, Sozialversicherungsausweise und Geburtsurkunden sollten sicher in einem Schließfach oder einem gesicherten Ort zu Hause aufbewahrt werden.

- Vorsicht bei öffentlichem WLAN: Vermeiden Sie es, persönliche Informationen über öffentliches WLAN zu übertragen, da diese Netzwerke oft weniger sicher sind und von Cyberkriminellen abgehört werden könnten.

- Aktuelle Software und Updates: Stellen Sie sicher, dass Ihr Betriebssystem, Ihre Anwendungen und Antiviren-Software immer auf dem neuesten Stand sind, um Sicherheitslücken zu schließen.

- Misstrauen gegenüber unbekannten Anfragen: Seien Sie vorsichtig bei E-Mails, Telefonanrufen oder Nachrichten, die Sie nach sensiblen Informationen fragen. Geben Sie niemals persönliche Daten weiter, es sei denn, Sie sind sich sicher, dass die Anfrage legitim ist.

- Sichere Datenvernichtung: Entsorgen Sie physische Dokumente, die sensible Informationen enthalten, sicher durch Schreddern, um sicherzustellen, dass niemand Zugriff darauf erhält. Zerstören Sie Datenträger (Festplatten, Sticks) oder besser lassen Sie diese von einer Fachfirma entsorgen

- Identitätsdiebstahl-Monitoring: Erwägen Sie den Einsatz eines Dienstes für Identitätsdiebstahl-Monitoring, der verdächtige Aktivitäten in Bezug auf Ihre Identität überwacht und Sie benachrichtigt, wenn etwas Ungewöhnliches auftritt.

- Soziale Engineering-Attacken vermeiden: Seien Sie sich bewusst, dass Cyberkriminelle oft soziale Engineering-Techniken einsetzen, um persönliche Informationen zu erhalten. Seien Sie misstrauisch gegenüber unerwarteten Anfragen oder Geschichten, die darauf abzielen, Sie zu manipulieren.

Durch die Kombination dieser Maßnahmen können Sie Ihr Risiko für Identitätsdiebstahl erheblich reduzieren und Ihre persönlichen Informationen sicherer machen. Denken Sie daran, dass es wichtig ist, immer wachsam zu bleiben und sich über aktuelle Betrugsmethoden auf dem Laufenden zu halten.

Passwortsicherheit und Passwort-Manager zum Schutz vor Identitätsdiebstahl

Bei der Erstellung eines Passworts gibt es verschiedene Methoden. Sie sollten die Methode wählen, die für Sie persönlich am besten funktioniert, sodass Sie sich das Passwort gut merken können. Die Idee ist, ein komplexes und einzigartiges Passwort zu erstellen, das für Angreifer schwierig zu erraten oder zu knacken ist, während Sie es selbst leicht wiedererkennen können. Die Verwendung von Passwort-Managern kann auch helfen, mehrere starke Passwörter sicher zu verwalten, ohne sie alle auswendig lernen zu müssen.

Hier sind einige der gängigen Ansätze zur Schaffung starker und dennoch leicht zu merkender Passwörter:

- Akronym-Methode: Sie können einen Satz, ein Zitat oder eine Phrase verwenden und nur den Anfangsbuchstaben jedes Wortes verwenden, um Ihr Passwort zu erstellen. Zum Beispiel könnte der Satz „Ich liebe es, sicher im Internet zu surfen!“ das Passwort „Ili,sIzSts!“ ergeben.

- Kombination aus Wörtern und Sonderzeichen: Eine andere Methode besteht darin, verschiedene Wörter durch Sonderzeichen oder Zahlen zu verbinden. Zum Beispiel könnte das Passwort „Sonnenblume@Regenbogen123“ sein.

- Zufällige Wörter mit Leerzeichen: Indem Sie zufällig 5-6 Wörter aus dem Wörterbuch auswählen und sie mit Leerzeichen trennen, erhalten Sie ein starkes und leicht zu merkendes Passwort. Zum Beispiel „Tiger Apfel Wolke Haus Regen“.

- Verwendung von Zahlen und Sonderzeichen: Sie können auch Buchstaben in Ihrem Passwort durch ähnlich aussehende Zahlen oder Sonderzeichen ersetzen, um die Sicherheit zu erhöhen. Zum Beispiel „P@ssw0rt“ statt „Passwort“.

- Kreativität beim Passwort: Sie können kreative Strategien verwenden, um sich ein sicheres Passwort zu merken, z. B. durch die Verwendung von Satzfragmenten, Buchstabenabkürzungen, Sonderzeichen und Zahlen. Die Idee ist, ein starkes Passwort zu erstellen, das für andere schwer zu erraten ist.

- Passwortlänge: Ein langes Passwort ist in der Regel sicherer als ein kurzes. Mindestens acht Zeichen werden empfohlen, aber für besonders sensible Konten oder verschlüsselte WLAN-Verbindungen sollten längere Passwörter verwendet werden (mindestens 20 Zeichen)

- Verwendung aller verfügbaren Zeichen: Es ist empfehlenswert, alle verfügbaren Zeichen zu nutzen, einschließlich Groß- und Kleinbuchstaben, Ziffern und Sonderzeichen. Je größer die Zeichenmenge, desto schwieriger ist es, das Passwort zu knacken.

- Vermeidung von persönlichen Informationen: Verwenden Sie keine leicht zu erratenden Passwörter wie Namen von Familienmitgliedern, Haustieren, Prominenten oder Geburtsdaten. Diese Informationen sind oft leicht zugänglich oder öffentlich bekannt.

- Vermeiden von gängigen Mustern: Passwörter sollten nicht aus bekannten Mustern wie „123456“ oder „qwerty“ bestehen. Solche Passwörter sind anfällig für Brute-Force-Angriffe.

- Passwortmanager: Die Verwendung eines Passwort-Managers ist eine ausgezeichnete Methode, um starke und einzigartige Passwörter für verschiedene Dienste zu generieren und zu speichern. Sie müssen sich nur das Master-Passwort des Managers merken, um Zugriff auf alle anderen Passwörter zu erhalten.

Länge und Komplexität von Passwörtern

Passwörter sollten sowohl lang als auch komplex sein, um eine angemessene Sicherheit zu gewährleisten und vor Hackern zu schützen.

Hier sind einige Empfehlungen:

- Länge: Je länger das Passwort, desto schwieriger ist es für Hacker, es zu erraten oder zu knacken. Ein Passwort sollte mindestens 12 Zeichen lang sein, aber länger ist noch besser. 20 bis 25 Zeichen werden oft als sehr sicher angesehen.

- Komplexität: Die Komplexität bezieht sich darauf, dass das Passwort aus verschiedenen Zeichenarten besteht. Es sollte eine Kombination aus Großbuchstaben, Kleinbuchstaben, Zahlen und Sonderzeichen enthalten. Dadurch wird es schwieriger, das Passwort durch Brute-Force-Angriffe (Ausprobieren aller möglichen Zeichenkombinationen) zu entschlüsseln.

- Einzigartigkeit: Jeder Online-Dienst oder jedes Konto sollte ein eigenes Passwort haben. Verwenden Sie niemals dasselbe Passwort für mehrere Konten, da dies bedeutet, dass ein Kompromittieren eines Kontos zu einem Sicherheitsrisiko für alle anderen Konten führen kann.

- Zwei-Faktor-Authentisierung (2FA): Wie bereits erwähnt, bietet die Zwei-Faktor-Authentisierung zusätzliche Sicherheitsebene. Durch die Kombination von etwas, das Sie wissen (Passwort) und etwas, das Sie besitzen (z. B. ein Smartphone für SMS-Codes oder eine Authentisierungs-App), wird die Sicherheit erhöht und das Risiko eines unbefugten Zugriffs verringert.

Passwörter sollten regelmäßig geändert werden. Verschiedene Passwörter sollte man für unterschiedliche Konten verwenden, um die Sicherheit weiter zu erhöhen. Der Schutz Ihrer Passwörter trägt dazu bei Ihre persönlichen Daten und Ihr Online-Leben zu sichern.

Kreditbetrugserkennung mit KI – Identitätsdiebstahl kaum noch möglich

Die Kreditbetrugserkennung mit Künstlicher Intelligenz (KI) ist eine effektive Methode, um betrügerische Aktivitäten im Zusammenhang mit Krediten und Finanztransaktionen zu erkennen und zu verhindern. KI kann große Mengen an Daten analysieren, Muster erkennen und ungewöhnliches Verhalten identifizieren, das auf potenziellen Betrug hindeuten könnte. Die meisten Banken nutzen bereits KI-gesteuerte Abwehrsysteme gegen Cyberkriminalität, aber regelmäßig werden trotzerhöhter Sicherheitsvorkehrungen Kundendaten erbeutet.

Die Banken publizieren nur in den seltensten Fällen ein solches Datenleck, da sie bei einer Veröffentlichung solcher „Pannen“ um ihre Reputation fürchten. Würde ein Datenklau bei Banken öffentlich gemacht wandern viele Kunden zu Mitbewerbern, was natürlich nicht im Sinne der angegriffenen Kreditinstitute ist.

Hier sind einige Wege, wie KI in der Kreditbetrugserkennung durch Kreditinsitute eingesetzt wird:

- Mustererkennung: KI kann historische Transaktionsdaten analysieren und Muster von betrügerischen Transaktionen identifizieren. Dazu gehören beispielsweise ungewöhnliche Transaktionsmengen, untypische Einkaufsmuster oder ungewöhnliche Transaktionsorte.

- Anomalieerkennung: KI kann lernen, was als normales Verhalten für einen bestimmten Kreditkarteninhaber oder ein bestimmtes Konto zu erwarten ist. Wenn eine Transaktion erkannt wird, die stark von den üblichen Mustern abweicht, kann dies als potenziell betrügerisch eingestuft werden und weitere Überprüfungen auslösen.

- Echtzeit-Überwachung: KI kann Transaktionen in Echtzeit überwachen, um verdächtige Aktivitäten sofort zu erkennen und zu blockieren, bevor größerer Schaden entsteht.

- Verhaltensanalyse: KI kann das Verhalten eines Karteninhabers oder Kontoinhabers über einen längeren Zeitraum hinweg analysieren und Veränderungen im Verhalten erkennen, die auf Betrug hindeuten könnten.

- Kombination von Datenquellen: KI kann nicht nur Transaktionsdaten analysieren, sondern auch andere relevante Informationen wie Standortdaten, Geräteinformationen und soziodemografische Daten einbeziehen, um ein umfassenderes Bild zu erhalten und betrügerische Aktivitäten besser zu erkennen.

- Fortlaufendes Lernen: KI-Systeme können sich ständig weiterentwickeln, indem sie aus neuen Daten lernen und ihre Erkennungsfähigkeiten kontinuierlich verbessern.

Die Kreditbetrugserkennung mit KI ist kein Allheilmittel gegen Cyberbetrug im Bankenbereich. Durch eine sorgfältige Kombination verschiedener Sicherheitsmaßnahmen kann man allerdings den Schutz der Kundendaten verbessern. Die Integration von KI-Systemen in bestehende Sicherheitsinfrastrukturen tragen dazu bei, Kreditbetrug effektiver zu bekämpfen und die finanziellen Verluste für Kreditgeber und Kunden zu reduzieren.

E-Mail Check, ob Ihre Identitätsdaten ausspioniert wurden

Fazit zum Identitätsdiebstahl

Identitätsdiebstahl ist eine ernsthafte Bedrohung in unserer zunehmend digitalisierten Welt. Es handelt sich dabei um einen kriminellen Akt, bei dem sensible persönliche Informationen gestohlen werden, um finanziellen, sozialen oder sogar politischen Schaden anzurichten. Ist das eigene Image einmal beschäfigt, muss man durch gute PR & Reputationsmanagement den eigenen Ruf widerherstellen und um falsche Tatsachen wieder aus der Welt zu schaffen. Der Schaden, den Identitätsdiebstahl verursachen kann, ist oft erheblich und kann sowohl Einzelpersonen als auch Unternehmen und Institutionen betreffen. Im Laufe der Zeit hat sich das Ausmaß und die Raffinesse von Identitätsdiebstahl entwickelt, da Cyberkriminelle immer wieder neue Methoden einsetzen, um an vertrauliche Informationen zu gelangen. Dies kann durch Phishing-E-Mails, Malware, Social Engineering oder Schwachstellen in Datenbanken und Netzwerken geschehen.

Um sich vor Identitätsdiebstahl zu schützen sollten Einzelpersonen und Organisationen proaktiv Maßnahmen ergreifen. Dazu gehören die Verwendung starker, eindeutiger Passwörter für Online-Konten, das regelmäßige Aktualisieren von Software und Betriebssystemen, das Vermeiden des Teilens sensibler Informationen in unsicheren Umgebungen und das allgegenwärtige Bewusstsein für verdächtige Aktivitäten.

Auf der gesetzgeberischen Ebene müssen Regierung und Strafverfolgungsbehörden den Schutz der Opfer von Identitätsdiebstahl noch weiter stärken. Gleichzeitig sollten Unternehmen ihre Sicherheitssysteme verbessern und ihre Kunden über mögliche Risiken und Schutzmaßnahmen aufklären.

Insgesamt ist Identitätsdiebstahl eine Herausforderung, der wir mit Vorsicht, Wachsamkeit und Zusammenarbeit begegnen müssen. Es liegt in der Verantwortung jedes Einzelnen, seine persönlichen Daten zu schützen und gemeinsam eine sicherere digitale Umgebung zu schaffen, in der solche kriminellen Aktivitäten erschwert werden. Nur durch eine kombinierte Anstrengung können wir das Risiko von Identitätsdiebstahl verringern und das Vertrauen in die Online-Welt wiederherstellen.